Legendarny C64 powraca

7 kwietnia 2011, 12:01Już wkrótce miłośnicy komputerów, a raczej ich historii, będą mogli kupić peceta w obudowie jednej z legend IT - Commodore'a 64. Jego twórcą jest firma Commodore.

Prąd bez kabli coraz bliżej

9 lutego 2012, 14:49Przed pięcioma laty informowaliśmy o stworzeniu przez Massachusetts Institute of Technology technologii bezprzewodowego przesyłania prądu - Witricity. Teraz firma o tej samej nazwie zapowiada, że jej pierwsze urządzenia trafią na rynek jeszcze w bieżącym roku.

Lenovo chce kupić kolejną część IBM-a?

19 kwietnia 2013, 08:57Gdy w 2005 roku mało znana chińska firma Lenovo kupiła od IBM-a wydział zajmujący się produkcją pecetów, wielu miłośników sprzętu Błękitnego Giganta łapało się za głowę, wieszcząc szybki upadek znanych marek produkowanych przez amerykański koncern

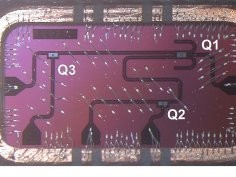

Błyskawiczna kwantowa kalibracja

24 czerwca 2014, 08:26Gdy denerwujemy się, że nasz domowy pecet uruchamia się za długo, pewnym pocieszeniem może być informacja, iż w porównaniu z eksperymentalnymi komputerami kwantowymi jest on demonem prędkości. Uczeni pracujący nad tego typu maszynami spędzają każdego dnia wiele godzin na ich odpowiedniej kalibracji.

Microsoft skanuje

17 lipca 2015, 10:01Microsoft przeskanował setki milionów komputerów z Windows pod kątem obecności oprogramowania typu ransomware. To oprogramowanie, które blokuje użytkownikowi dostęp do plików i domaga się okupu w zamian za podanie hasła. Analiza została wykonana za pomocą wbudowanego narzędzia Malicious Software Removal Tool (MSRT)

Pilot do telewizora dla psów

6 lipca 2016, 09:33Brytyjska firma Wagg stworzyła pierwszego na świecie pilota do telewizora dla psów.

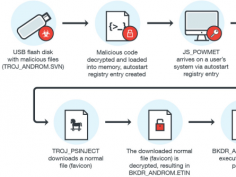

Infekuje komputer bez zapisywania plików na HDD

4 września 2017, 09:18Firma Trend Micro odkryła szkodliwe oprogramowanie, które w czasie infekcji nie zapisuje żadnych plików na twardym dysku. Przez to trudniej jest je wykryć i przeanalizować. Początkowo eksperci nie wiedzieli, w jaki sposób szkodliwy kod jest rozpowszechniany. Odkryto jednak, że infekcja rozpoczyna się od klipsu USB.

Krytyczna dziura w linuksowym Exim zagraża milionom użytkowników

17 czerwca 2019, 12:06Cyberprzestępcy wykorzystują krytyczną dziurę w linuksowym serwerze poczty elektronicznej Exim. Błąd pozwala napastnikowi na wykonanie dowolnego kodu, wgranie na komputer ofiary programów kopiących kryptowaluty oraz instalowanie szkodliwego oprogramowania

Najmniejszy komputer kwantowy mieści się w dwóch standardowych szafach

8 lipca 2021, 08:37Grupa badaczy z Austrii, Szwajcarii i Niemiec twierdzi, że zbudowała najmniejszy na świecie komputer kwantowy. System wykorzystujący 24 w pełni splątane kubity stworzone z uwięzionych jonów zamknięto w dwóch standardowych szafach serwerowych.

Prawo przyszłości: jak nowe technologie kształtują dzisiejsze studia prawnicze?

27 marca 2025, 07:15Studia prawnicze mogą kojarzyć się z godzinami spędzonymi w uczelnianej bibliotece i stosami opasłych książek do przeczytania. Rzeczywiście, materiału do przyswojenia na tym kierunku jest wiele. Jednak w ostatnich latach niektóre uczelnie oferujące kierunek prawo zdecydowały się wykorzystać nowe technologie. Jakie są rezultaty? Czego mogą się spodziewać osoby, które wybiorą właśnie taką uczelnię?